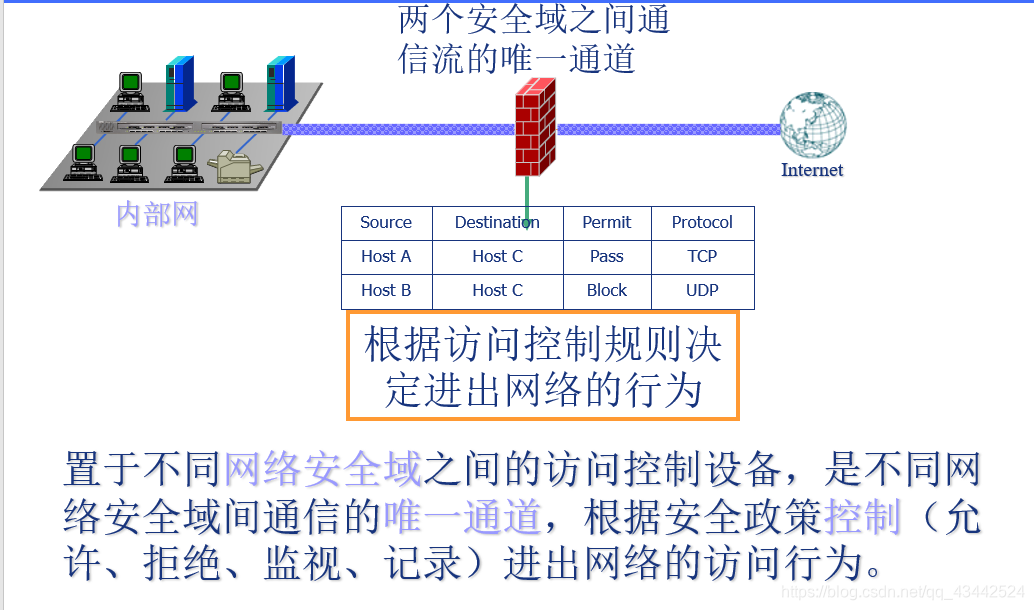

防火墙定义

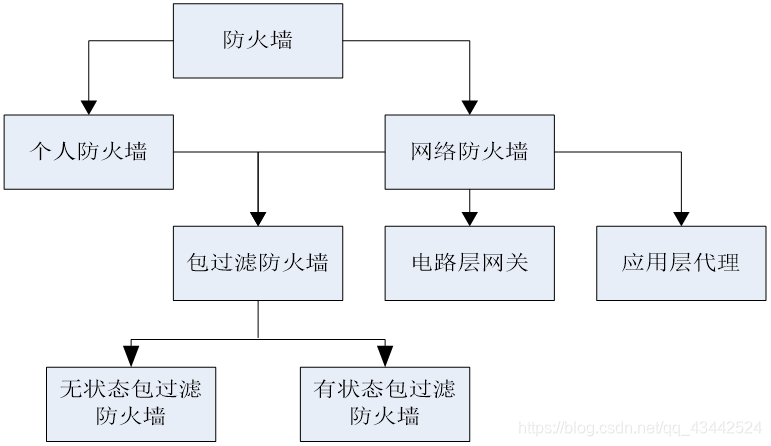

防火墙分类

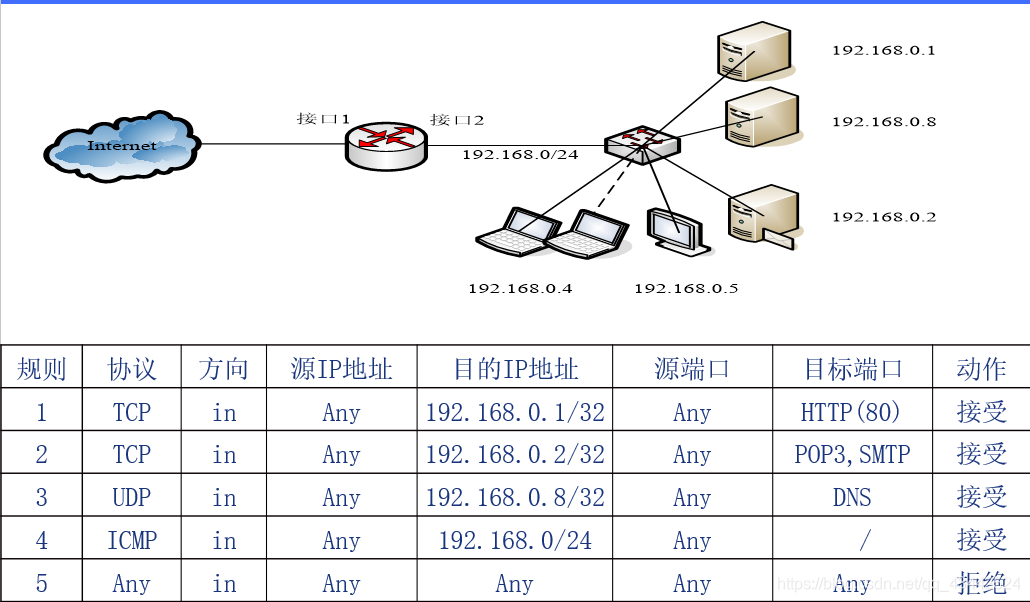

无状态包过滤防火墙

基于单个IP报文进行操作,每个报文都是独立分析

- 默认规则

- 一切未被允许的都是禁止的

- 一切未被禁止的都是允许的

- 规则特征

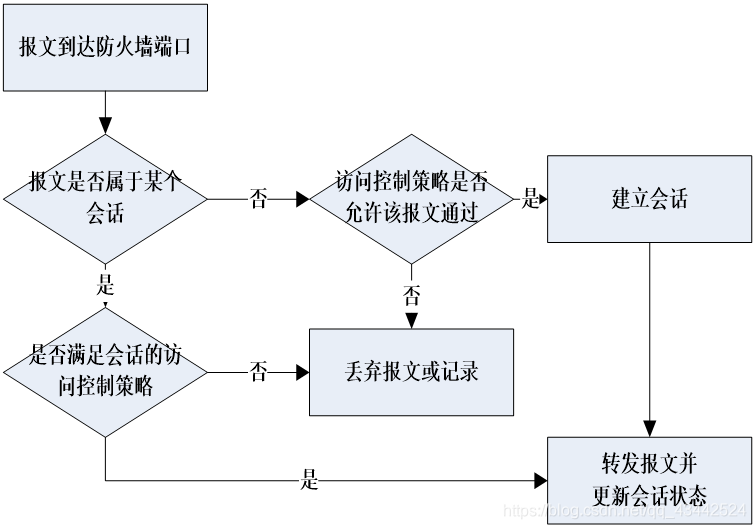

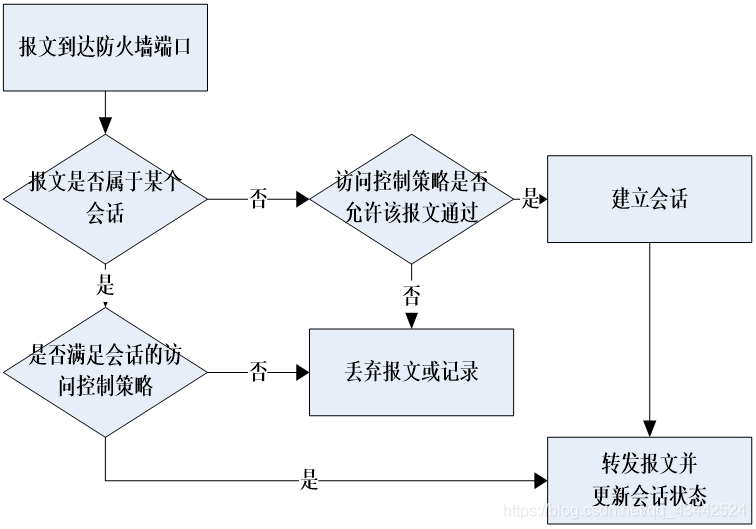

- 建立报文的会话状态表,利用状态表跟踪每个会话状态对于内部主机对外部主机的连接请求,防火墙可以认为这是一个会话的开始

- 访问控制策略

- 报文流动方向和所属服务

- 发起会话和接受会话的终端地址范围

- 会话各阶段的状态

会话状态表

代理防火墙分类

应用层代理

- 为特定的应用服务提供代理服务,对应用层协议进行解析,也称为应用层网关

- 优点是实现用户控制、可以对应用层数据进行细粒度的控制,缺点是效率较

低电路层代理

- 工作在传输层,相当于传输层的中继,能够在两个TCP/UDP套接字之间复制数据

- 可以同时为不同的应用层协议提供支持

- 无法提供应用层协议的解析和安全性检查

IPTABLES防火墙

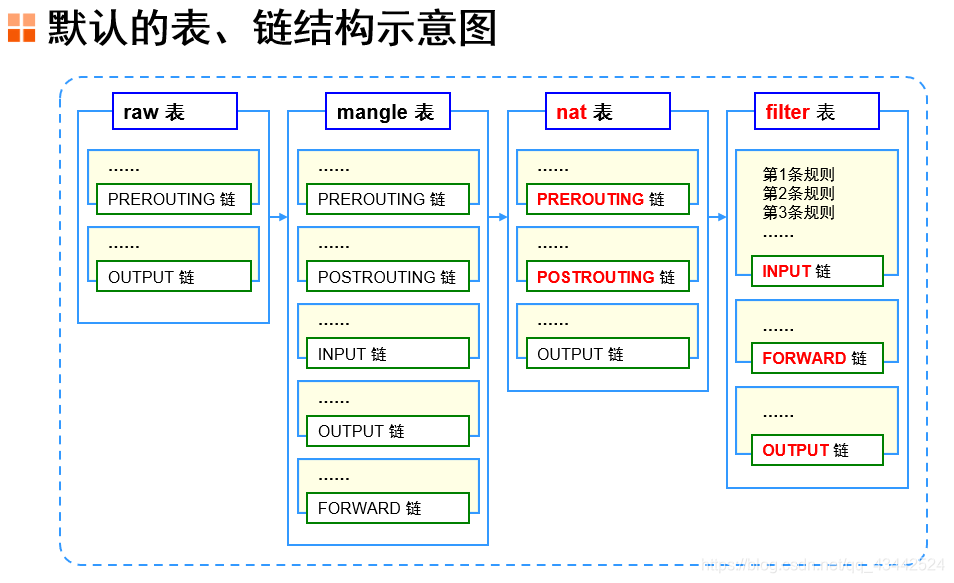

IPTABLE的表、链结构

规则链 - 规则的作用:对数据包进行过滤或处理

- 链的作用:容纳各种防火墙规则

- 链的分类依据:处理数据包的不同时机

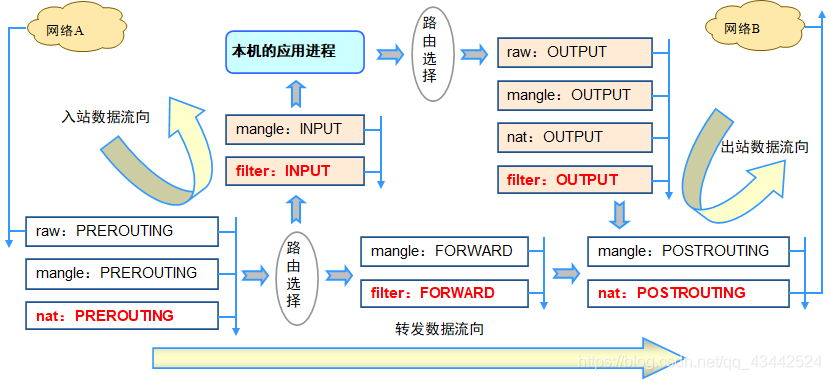

默认包括5种规则链

- INPUT:处理入站数据包

- OUTPUT:处理出站数据包

- FORWARD:处理转发数据包

- POSTROUTING链:在进行路由选择后处理数据包

- PREROUTING链:在进行路由选择前处理数据包

规则表

- 表的作用:容纳各种规则链

- 表的划分依据:防火墙规则的作用相似

默认包括4个规则表

- raw表:确定是否对该数据包进行状态跟踪

- mangle表:为数据包设置标记

- nat表:修改数据包中的源、目标IP地址或端口

- filter表:确定是否放行该数据包(过滤)

规则表之间的顺序 - raw -> mangle -> nat -> filter

规则链之间的顺序

- 入站:PREROUTING -> INPUT

- 出站:OUTPUT -> POSTROUTING

- 转发:PREROUTING -> FORWARD -> POSTROUTING

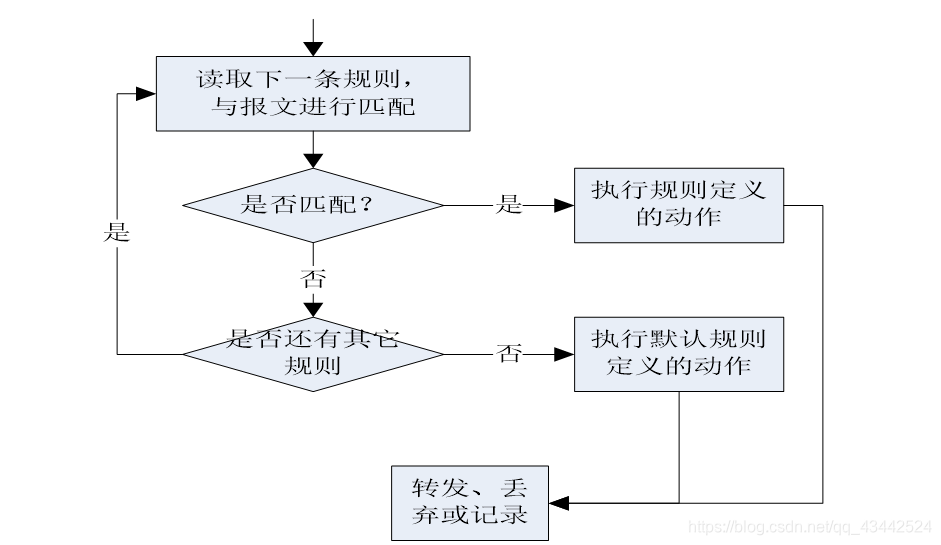

规则链内的匹配顺序

- 按顺序依次检查,匹配即停止(LOG策略例外)

- 若找不到相匹配的规则,则按该链的默认策略处理

语法构成

iptables [-t 表名] 选项 [链名] [条件] [-j 控制类型]

[root@localhost ~]# iptables -t filter -I INPUT -p icmp -j REJECT

几个注意事项

- 不指定表名时,默认指filter表

- 不指定链名时,默认指表内的所有链

- 除非设置链的默认策略,否则必须指定匹配条件

- 选项、链名、控制类型使用大写字母,其余均为小写

数据包的常见控制类型

- ACCEPT:允许通过

- DROP:直接丢弃,不给出任何回应

- REJECT:拒绝通过,必要时会给出提示

- LOG:记录日志信息,然后传给下一条规则继续匹配

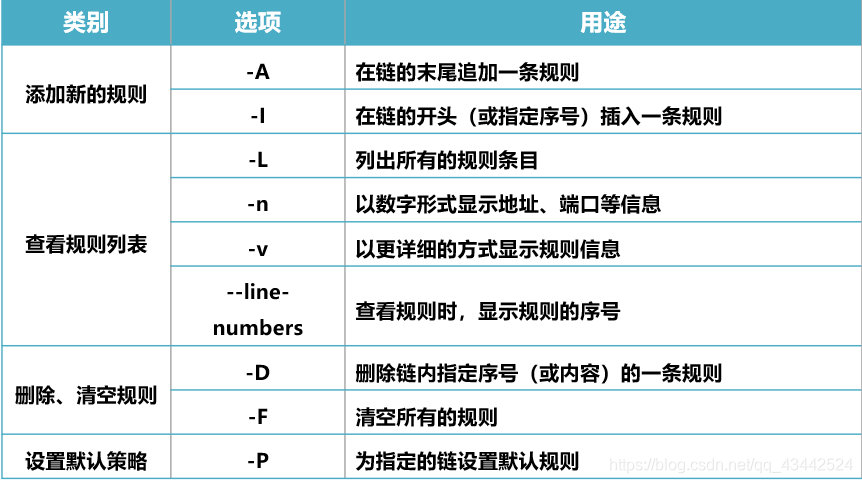

添加新的规则1

2-A:在链的末尾追加一条规则

-I:在链的开头(或指定序号)插入一条规则

1 | [root@localhost ~]# iptables -t filter -A INPUT -p tcp -j ACCEPT |

查看规则列表1

2

3

4-L:列出所有的规则条目

-n:以数字形式显示地址、端口等信息

-v:以更详细的方式显示规则信息

--line-numbers:查看规则时,显示规则的序号

1 | [root@localhost ~]# iptables -n -L INPUT |

删除、清空规则1

2-D:删除链内指定序号(或内容)的一条规则

-F:清空所有的规则

1 | [root@localhost ~]# iptables -D INPUT 3 |